Alguien que afirma ser afiliado de Anónimus comprometió un servicio de alojamiento web privado la semana pasada, eliminando más de 10.000 sitios en la "Dark web" altamente codificada, dijeron investigadores de seguridad.

El hacker o hackers irrumpieron en el servicio de alojamiento web escondido Freedom Hosting II, anunciando el haber recolectado todos los archivos de los sitios y su base de datos, totalizando casi 80 gigabytes de material, comuniciación que han realizado en un mensaje que aparece en las pantallas de los usuarios que intentan acceder los sitios.

Dijeron que más de la mitad de la información que obtuvieron fue pornografía infantil, a pesar de que el servicio se promueve con una "política de tolerancia cero" a tal material.

Otros materiales en los datos expuestos incluyen numerosas referencias a botnets (redes de computadoras automatizadas utilizadas para lanzar ataques de denegación de servicio distribuidos (DDoS), lalnzar spam o robar datos), direcciones de correo electrónico, nombres de usuario y contraseñas de sitios Dark web.

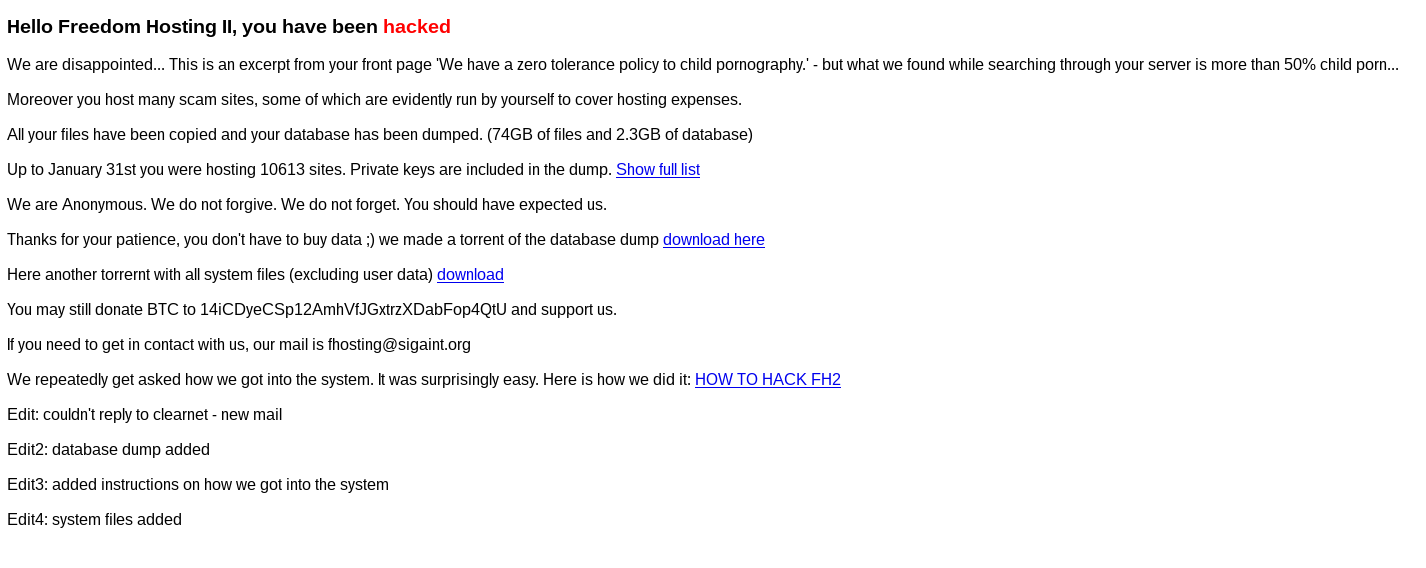

Una captura de pantalla del mensaje que dejó el hacker en los sitios de Freedom Hosting II

En el mensaje a los usuarios que intentan acceder a un sitio de Freedom Hosting II, titulado "Hello Freedom Hosting II, han sido hackeados", los hackers incluyeron un enlace a cómo supuestamente llevaron a cabo la operación.

'Inicialmente no quería derribar FH2, sólo mirar a través de él', dijo el hacker. Sin embargo, supuestamente encontraron varios sitios de pornografía infantil que usaban más de la franquicia indicada por Freedom Hosting II. Por lo general, Freedom Hosting II tiene una cuota de 256MB por sitio, pero estos sitios ilegales comprenden gigabytes de material, afirmó el hacker.

'Esto sugiere que pagaron por alojamiento y el administrador sabía de esos sitios. Fue entonces cuando decidí tomarlo en su lugar, 'dijo el hacker. En el momento de escribir esto, el hacker afirma haber encontrado 10 sitios de pornografía infantil con aproximadamente 30 GB de archivos.

'Esto sugiere que pagaron por alojamiento y el administrador sabía de esos sitios. Fue entonces cuando decidí tomarlo en su lugar, 'dijo el hacker. En el momento de escribir esto, el hacker afirma haber encontrado 10 sitios de pornografía infantil con aproximadamente 30 GB de archivos.

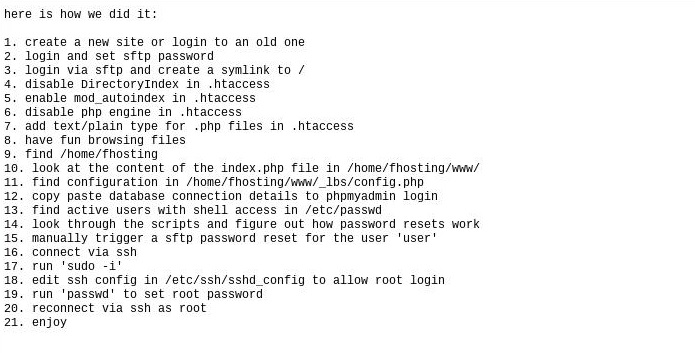

En cuanto a cómo supuestamente lo hicieron, el hacker ha establecido un proceso relativamente sencillo de 21 pasos. En resumen, comienza creando un nuevo sitio de Freedom Hosting II o conectándose a uno actual, modificando algunos ajustes en un archivo de configuración, activando manualmente un restablecimiento de contraseña para un destino, activando el acceso root y luego ingresando de nuevo con su nuevo Privilegios del sistema. 20

20. Volver a conectarse a través de ssh como root; 21. disfrutar ', dice la guía.

20. Volver a conectarse a través de ssh como root; 21. disfrutar ', dice la guía.

En octubre, la investigadora de seguridad Sarah Jamie Lewis encontró que Freedom Hosting II estaba conectado hasta al 20 por ciento de los sitios representados de la Dark web accedida a través de la red Tor.

Es imposible determinar si los hackers están realmente afiliados con Anonymous, un colectivo descentralizado de sitios web y operaciones de abogacía que se unen ad hoc en torno a una amplia variedad de temas. Pero los hackers exigieron inicialmente un pequeño pago por la devolución de los materiales, una táctica que no es característica de las operaciones anónimas confirmadas, dijo Chris Monteiro, otro respetado investigador de ciberseguridad.

El mismo mensaje "Hello Freedom Hosting II" apareció en el principal portal de clientes de la empresa, escribió.

"Dark web" es el término utilizado para describir las redes de sitios privados que existen en la misma Internet pública que usas en casa y en el trabajo, pero que sólo son accesibles a través de configuraciones especiales de software o acceso.

Los sitios en la web oscura se usan a menudo para propósitos legítimos, incluso loables, tales como proteger las comunicaciones de los activistas políticos y sociales de los opositores y los gobiernos represivos. Los constructores originales de Tor, de hecho, incluyeron el US Naval Research Laboratory.

Sin embargo, estos sitios también se usan con frecuencia para proteger las actividades ilegales de la aplicación de la ley, particularmente los mercados negros de armas, drogas y pornografía infantil.

En la investigación publicada el año pasado en la revista Global Politics and Strategy, los profesores Daniel Moore y Thomas Rid informaron que cerca del 57 por ciento de los sitios de darknet que fueron capaces de acceder y clasificar recibieron lo que llamaron "material ilícito".

Las categorías más importantes estaban relacionadas con drogas, delitos financieros, "extremismo" y "pornografía infantil".

Esta no es la primera vez que los vigilantes digitales se han dirigido a los sitios de pornografía infantil en la Dark web. Otra campaña anónima cazó a los abusadores, y en 2014, un hacker eliminó los enlaces a la pornografía infantil en una popular wiki basado en Tor.

No hay comentarios:

Publicar un comentario