Formato de imagen SVG establecido para adopción más amplia en la distribución de malware

SVG tiene todos los ingredientes para ser un gran medio de distribución de malware, y los delincuentes están obligados a migrar a este nuevo formato de archivo, ahora que Google ha prohibido los archivos . Js adjuntos en el correo electrónico.SVG es un formato de archivo de imagen que se utiliza para almacenar gráficos vectoriales escalables (SVG) mediante la sintaxis XML.

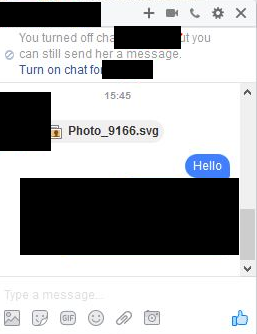

Desconocido para la mayoría es que los desarrolladores también pueden incrustar código JavaScript en los archivos SVG. Mientras que la mayoría lo utilizan para animar la imagen de una forma u otra, algunos ladrones inteligentes se dieron cuenta de que también podría hacerlo para hacer daño.

SVG puede llevar cargas útiles de JavaScript .

En los últimos años y el año pasado, JavaScript se ha convertido en uno de los métodos más utilizados para infectar ordenadores con malware. Hackers normalmente ocultan ficheros JavaScript (. js) en archivos ZIP y envian los archivos vía correo electrónico, como archivos adjuntos.

Cuando la prohibicon del .JS empiece el 13 de febrero para los servicios de Gmail, la mayoría de los spammers se verán obligados a adaptarse, ya que no podrán utilizar ya los archivos JS.

SVG es el candidato principal para reemplazar los archivos . JS porque también puede ejecutar las mismas cargas de JavaScript. Todo lo que los hacker tienen que hacer es volver a empaquetar sus accesorios y mover el código de un archivo a otro.

Incluso mejor, ya que de forma predeterminada, en Windows, los archivos SVG se ejecutarán en Internet Explorer, que es el medio perfecto para ejecutar JS maliciosos.

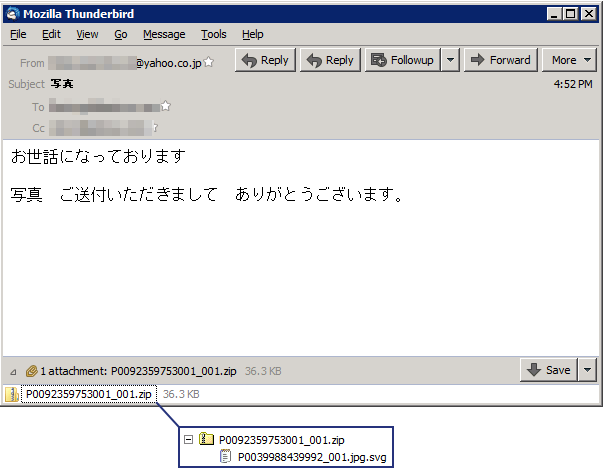

Una campaña más reciente fue observada la semana pasada, publicada por dvk01uk, Trustwave, y SANS ISC.

Los investigadores encontraron correos electrónicos con archivos adjuntos ZIP que contenían archivos SVG en lugar de JS, que al ejecutarse cargarían una página en IE que intentara engañar a los usuarios para que descargaran un archivo EXE. Este EXE instalaría el troyano bancario de Ursnif.

Según los investigadores, esta campaña de correo electrónico con archivos adjuntos SVG comprimidos sólo apunta a usuarios japoneses.

No hay comentarios:

Publicar un comentario